STIFF #BIZON, Pegasus e spyware, tanto spyware di stato

Buon sabato (veramente quasi domenica stavolta) e ben ritrovato caro cyber User. Un appunto va alla vicenda che questa settimana ha visto coinvolta l'Agenzia delle Entrate e il ransomware LockBit. Nello specifico per ciò che animerà la settimana prossima e ciò il rilascio dei dati per quello che è in realtà l'attacco allo studio professionale GESIS SRL. Cerchiamo di non considerare chiusa la vicenda, al netto di ciò che potrà accadere la settimana prossima, finché queste domande non saranno sanate, con risposte convincenti.

Perché LockBit ha rivendicato l'attacco all'AdE se in realtà aveva tra le mani un medio studio di commercialisti (LockBit non è il gruppo criminale degli ultimi arrivati)?

Perché lo stesso studio GESIS è stato rivendicato contemporaneamente anche dal gruppo ransomware LV?

Perché sia la società colpita, sia SOGEI, sia la Polizia di Stato parlano solo di LockBit e nessuno di LV?

Ma adesso concentriamoci sulle storie di questa settimana

In breve oggi ti parlo di:

Qualche dettaglio sulla campagna STIFF#BIZON

Il caso Kanimxba fa riemergere il tema Pegasus negli Stati Uniti

Lo spyware di Stato continua a preoccupare anche in Europa

Qualche dettaglio sulla campagna STIFF#BIZON

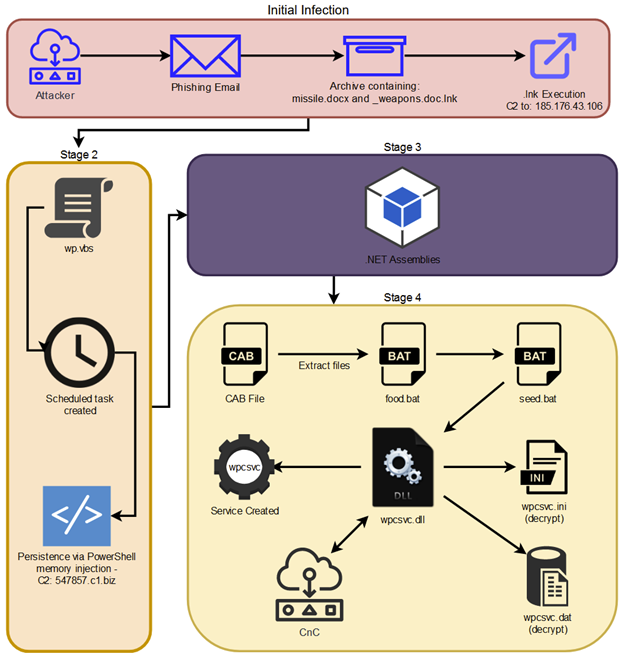

I ricercatori hanno rivelato i dettagli relativi a una nuova campagna di attacco, tracciata come STIFF#BIZON. Si rivolge a organizzazioni di alto livello in più paesi, tra cui Polonia e Repubblica Ceca. Si è collegato la campagna con il gruppo APT37 legato alla Corea del Nord (alias Ricochet Chollima). Gli aggressori stanno usando Konni RAT in questa campagna. L'attacco inizia con messaggi di phishing che tentano di indurre le vittime mirate ad aprire un allegato dannoso.

Tale allegato è un archivio con un documento Word (missile[.]docx) e un file di collegamento (_weapons[.]doc[.]lnk[.]lnk). Il documento è un'esca e sembra essere un rapporto di una corrispondente di guerra russa, Olga Bozheva. Successivamente, un file VBS (wp.vbs) viene eseguito in background in modo invisibile all'utente per creare un'attività pianificata sull'host. Per mantenere la persistenza, gli aggressori hanno utilizzato una versione modificata di Konni, di cui si scarica un file .cab con più file associati al malware (ad esempio dll, dat, bat, ini).

Una volta scaricato Konni RAT, gli aggressori implementano le diverse capacità utilizzando determinati moduli:

Capture[.]net[.]exe per acquisire schermate utilizzando l'API Win32 GDI e caricare i risultati gzippati sul server C2 (comando e controllo).

Chkey[.]net[.]exe viene utilizzato per estrarre le chiavi di stato salvate nel file di stato locale, crittografate tramite DPAPI.

Pull[.]net[.]exe viene utilizzato per estrarre le credenziali archiviate dai browser Web dei sistemi della vittima presa di mira.

Shell[.]net[.]exe viene utilizzato per stabilire una shell interattiva remota per eseguire comandi a intervalli di 10 secondi.

I ricercatori hanno identificato una correlazione tra indirizzi IP, nomi host e provider di hosting tra questo attacco e APT28. Tuttavia, la possibilità è che potrebbe anche essere un falso indizio. E se i membri di APT37 si mascherassero da APT27? Questo è il dubbio che permane ancora irrisolto su questa ricerca.

Anche se le tattiche e gli strumenti puntano il dito su APT37, c'è la possibilità che si trovi APT28 dietro la campagna STIFF#BIZON. In ogni caso, si suggerisce alle organizzazioni tra le raccomandazioni di sicurezza, evitare di aprire eventuali allegati inviati da fonti sconosciute, più in generale un occhio di riguardo al phishing.

Il caso Kanimba fa riemergere il tema Pegasus negli Stati Uniti

Carine Kanimba ha appreso che il suo telefono personale era stato compromesso da uno spyware privato mesi dopo che suo padre era stato indotto con l'inganno a tornare in Ruanda e lì imprigionato.

Secondo i ricercatori, Pegasus sarebbe stato utilizzato per spiare Kanimba e sua cugina quando stavano esortando il Ruanda, che ha ricevuto 160 milioni di dollari in aiuti internazionali dagli Stati Uniti durante l'anno fiscale precedente, a liberare Rusesabagina. Kanimba e altri esperti di informatica hanno incoraggiato il Congresso a rifiutare l'uso di spyware commerciali negli Stati Uniti e a scoraggiare i finanziamenti per lo spyware che è stato utilizzato per hackerare i telefoni di dissidenti, giornalisti e persino diplomatici americani.

Pegasus infetta i telefoni senza che l'utente debba fare clic su un collegamento dannoso, consentendogli di requisire la fotocamera e il microfono e rubare dati. Le forze dell'ordine e le organizzazioni di intelligence americane hanno cercato a lungo i propri mezzi per hackerare i telefoni.

Mentre le attività di spyware generano enormi profitti in Medio Oriente e in Europa, John Scott-Railton, ricercatore senior presso Citizen Lab, che ha esaminato a lungo il funzionamento dei programmi, ha affermato che gli affari e gli investimenti americani "legittimano ciò che stanno facendo". Il direttore dell'intelligence nazionale "potrebbe limitare" ad alcune agenzie statunitensi l'ottenimento o l'utilizzo di malware commerciale straniero, secondo il provvedimento, che non è stato ancora messo ai voti da tutta la Camera.

Tuttavia, se una deroga "è nell'interesse della sicurezza nazionale degli Stati Uniti", qualsiasi leader di un'agenzia di intelligence potrebbe richiederne una al direttore.

Il gruppo NSO ha affermato in una dichiarazione che il dibattito contro lo spyware "a volte manca di equilibrio trascurando di proposito i suoi vantaggi salvavita". Ha affermato che il malware Pegasus l'aveva presa di mira e che questo è stato scoperto dopo un esame forense del suo telefono. Poiché stava combattendo per il rilascio di Rusesabagina, il rappresentante democratico Joaquin Castro, un membro del comitato che rappresenta quella città, ha avvertito che le conversazioni del suo ufficio potrebbero essere state intercettate dal Ruanda.

Pegasus non è utilizzato in Ruanda.

Lo spyware di Stato continua a preoccupare anche in Europa

Questa volta, un audit avviato dal Parlamento europeo ha rivelato un attacco al telefono del deputato greco Nikos Androulakis utilizzando il software Predator dello sviluppatore della Macedonia del Nord Cytrox.

Secondo i rapporti pubblicati dalla Grecia, Androulakis, il capo del Partito socialista greco, ha ricevuto sul suo cellulare un sms con un URL dannoso che lancia un complesso exploit per i dispositivi Apple in un clic.

L'operazione per esporre Cytrox e PSOA è stata condotta congiuntamente da Citizen Lab dal Meta Threat Intelligence Team ed è stata una continuazione dell'indagine dello scorso anno, che ha indagato sul malware Predator per spionaggio su dispositivi iPhone.

Come hanno poi scoperto i ricercatori, il malware potrebbe infettare l'ultima versione di iOS (14.6) in quel momento utilizzando i collegamenti inviati con un clic tramite WhatsApp. Le vittime degli attacchi erano due noti politici egiziani.

In un bollettino separato emesso dal team di sicurezza Meta, Cytrox è menzionato insieme a Cobwebs Technologies, Cognate, Black Cupe, Bluehawk CI, BellTroX e due organizzazioni cinesi sconosciute nell'elenco delle società private di sorveglianza informatica.

Così, nel prossimo futuro, oltre al gruppo israeliano NSO, ci saranno altri elementi di concorrenza nell'epicentro dello scandalo dello spionaggio globale, con le conseguenti grandi cause aziendali e dure sanzioni da parte degli Stati Uniti.

In realtà, niente di nuovo: tutto ciò di cui abbiamo già parlato.

Anche quest'oggi abbiamo concluso, ti ringrazio per il tempo e l'attenzione che mi hai dedicato, augurandoti buon fine settimana, ti rimando al mio blog e alla prossima settimana per un nuovo appuntamento con NINAsec.