Situazione dell'hacker Conti, phishing di Pixelmon, disinformazione cinese e il caso ID.me

Buon sabato e ben ritrovato caro cyber User. Continuano gli attacchi alle istituzioni italiane, questa settimana abbiamo assistito a diffusi DDoS su differenti settori delle nostre organizzazioni e pubbliche amministrazioni. Ancora in corso mentre scrivo queste righe infatti, il gruppo Legion (costola di Killnet) attivismo pro Russia, ha rivendicato e sta portando avanti attacchi ai siti web di Ministero degli Esteri, Consiglio Superiore della Magistratura, un gran numero di giornali, settore trasporti, aeroporti vari come Malpensa Milano, Genova, Olbia risultano non accessibili da ore. Nel corso della settimana lo stesso tenore di minacce ha colpito anche la Polizia di Stato, buttando giù il sito web per almeno 36 ore.

In breve oggi ti parlo di:

Pixelmon diventa un phishing con il malware

Quando la politica si preoccupa della privacy nazionale, il caso ID.me

Cina alle prese con la cyberwar tra APT e disinformazione

"L'hacker Conti" leva le tende o cambia nome?

Pixelmon diventa un phishing con il malware

MalwareHunterTeam ha scoperto un sito NFT Pixelmon falso con 200.000 follower su Twitter e 20.000 membri Discord che attira i fan con token gratuiti e oggetti da collezione mentre li infetta con malware per il furto di password che deruba i loro wallet di criptovaluta.

Gli attori delle minacce hanno copiato il sito Web legittimo pixelmon.club e creato una versione falsa su pixelmon[.]pw per distribuire malware. Sebbene il sito non stia attualmente distribuendo un payload funzionante, i criminali hanno continuato a modificare il sito negli ultimi giorni.

Quando la politica si preoccupa della privacy nazionale, il caso ID.me

Un gruppo di deputati democratici guidati dal senatore Ron Wyden dell'Oregon chiede alla Federal Trade Commission (FTC) di indagare sulla società ID.me per la verifica dell'identità per "dichiarazioni ingannevoli" che la società e il suo fondatore avrebbero fatto su come gestiscono i dati di riconoscimento facciale raccolti per conto dell'Agenzia delle Entrate (IRS).

Fino a poco tempo, chiunque cercasse un nuovo account IRS (l'agenzia governativa deputata alla riscossione dei tributi all'interno del sistema tributario degli Stati Uniti d'America) online doveva fornire un selfie video dal vivo a ID.me. L'IRS richiede ancora ai nuovi richiedenti account di registrarsi con ID.me o Login.gov, una soluzione di accesso singolo già utilizzata per accedere a 200 siti Web gestiti da 28 agenzie federali. Offre inoltre la possibilità di fornire un selfie dal vivo a scopo di verifica, anche se l'IRS afferma che questi dati verranno eliminati automaticamente.

In una lettera al presidente della FTC Lina Khan, i senatori affermano che il CEO di ID.me Blake Hall ha offerto dichiarazioni contrastanti su come la sua azienda utilizza i dati della scansione facciale che raccoglie per conto del governo federale e di molti stati che utilizzano la tecnologia di verifica dell'identità per selezionare i richiedenti per l'assicurazione contro la disoccupazione. La lettera dei senatori citava la segnalazione di Cyberscoop, che si è occupato di indagare la vicenda.

Cina alle prese con la cyberwar tra APT e disinformazione

I ricercatori di Positive Technologies affermano che un gruppo di hacker cinese precedentemente sconosciuto, noto come Space Pirates prende di mira le aziende del settore aerospaziale russo con e-mail di phishing per installare nuovi malware sui loro sistemi.

Sebbene il gruppo abbia collegamenti a gruppi noti come APT41 (Winnti), Mustang Panda e APT27, potrebbe essere un nuovo cluster di attività dannose. È stato rilevato tale gruppo, aver preso di mira agenzie governative e imprese coinvolte nei servizi IT, nei settori aerospaziale ed elettrico in Russia, Georgia e Mongolia. Space Pirates ha anche implementato il proprio malware personalizzato su alcune aziende cinesi per guadagni finanziari.

Faccio notare inoltre che un nuovo rapporto pubblicato da Mandiant, ha ricondotto a vari paesi orientali tra cui anche la Cina, anche una ulteriore campagna criminale, che sfrutta l'ondata di attacchi tra Russia e Ucraina. Attribuisce anche queste campagne agli attori che secondo i ricercatori della minaccia stanno operando a sostegno degli stati-nazione tra cui Russia, Bielorussia, Cina e Iran, per diffondere disinformazione anti-occidente.

Questa una sintesi dei vettori utilizzati negli attacchi di disinformazione, allo stato attuale.

"L'hacker Conti" leva le tende o cambia nome?

Il temuto ransomware Conti ha ufficialmente chiuso la propria attività, con l'infrastruttura offline e i team leader hanno detto che il marchio non esiste più.

Mentre i siti di perdita di dati e negoziazione di riscatti di Conti News rivolti al pubblico sono ancora online, i pannelli di amministrazione di Tor utilizzati dai membri per condurre trattative e pubblicare "notizie" sul loro sito di perdita di dati sono ora offline. Inoltre, altri servizi interni, come i loro server di chat, vengono dismessi.

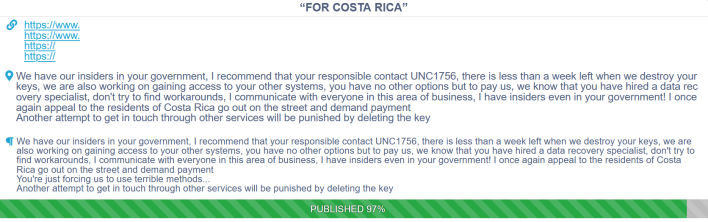

Sebbene Conti sia attualmente nel mezzo di una guerra di informazioni con il paese del Costa Rica, che la banda ha colpito con un attacco ransomware ancora in corso, Yelisey Boguslavskiy di Advanced Intel afferma che Conti ha creato una facciata sulla loro principale operazione malevola mentre i suoi membri migrano lentamente in altre operazioni di ransomware più piccole, di fatto confermando quello che fra non troppo tempo, potremmo definire re branding. Anche se il marchio di ransomware Conti non esiste più, il gruppo criminale informatico continuerà a svolgere un ruolo significativo nel settore dei ransomware per molto tempo a venire.

Anche quest'oggi abbiamo concluso, ti ringrazio per il tempo e l'attenzione che mi hai dedicato, augurandoti buon sabato, ti rimando al mio blog e al prossimo sabato per un nuovo appuntamento con NINAsec.