Indaghiamo DragonForce Malaysia, collaborazioni polizia-big tech e il decryptor di AstraLocker

Buon sabato e ben ritrovato caro cyber User.

In breve oggi ti parlo di:

Hacktivismo indiano, DragonForce Malaysia presto un nuovo ransomware

Come terminano le operazioni AstraLocker

Arrestati per frode informatica si spacciavano per ministri

Hacktivismo indiano, DragonForce Malaysia presto un nuovo ransomware

DragonForce Malaysia, gruppo di hacktivisti organizzati per prendere di mira l'India e le sue infrastrutture governative e strategiche del paese, ha sviluppato un exploit per le vulnerabilità LPE (Local Privilege Escalation) e LDR (Local Distribution Router) dei server Windows critici. Apparsa per il prima volta il 23 giugno scorso, la rivendicazione è stata fatta su Telegram e il PoC (Proof of Concept) utilizzato è sotto forma di video, il quale ne dimostra l'effettivo funzionamento. DragonForce Malaysia ha attribuito tale sviluppo a un nickname "impossible1337", presumibilmente membro del gruppo stesso.

Tra i dettagli interessanti di questa vicenda, CloudSek evidenzia la volontà, espressa dal gruppo stesso, di evolvere presto in un nuovo gruppo ransomware. Sembra infatti che chiunque entri in possesso di un canale di sfruttamento di vulnerabilità, prima o poi organizzi un'attività di ransomware. Di fatto attestando questa pratica, ancora oggi tra le più coinvolgenti nella scena cyber criminale.

Questa che infatti si vede nella figura in alto è un esempio di richiesta di riscatto, diffusa dal gruppo DragonForce Malaysia, che inizia appunto con l'elenco dei file che sono stati crittografati alla vittima.

Le persone dietro questa cyber chiamata alle armi, DragonForce Malaysia, fanno parte di un gruppo di hacktivisti filo-palestinesi con sede in Malesia. L'obiettivo principale dell'attacco del gruppo, come affermato da loro, era quello di vendicarsi del governo indiano per i commenti controversi sul profeta Maometto da parte di alcuni politici indiani.

Canali di comunicazione ufficiali di DragonForce

Forum : https//dragonforce[.]io

Radio : https//radio[.]dragonforce[.]io

Facebook : https//fb[.]me/dragonforcedotio

Telegram : https//t[.]me/dragonforceio

Twitter : https//twitter[.]com/dragonforceio

Instagram : https//instagram[.]com/dragonforceio

Youtube : https//www.youtube[.]com/channel/UC9GycRXuy7-WMULPBkBp4Bw

Il video del PoC esposto

Come terminano le operazioni AstraLocker

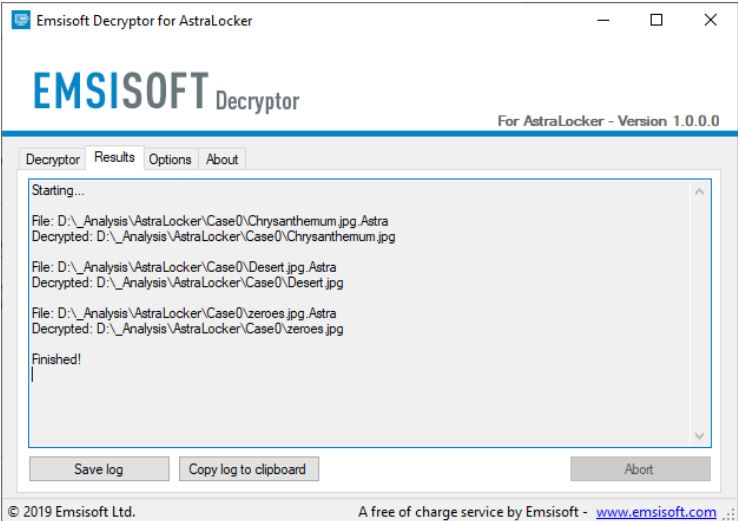

Sembra che il ransomware AstraLocker stia chiudendo le sue operazioni, presumibilmente per evolvere in altre operazioni criminali (si pensa al cryptojacking). Lo sviluppatore del ransomware ha infatti rilasciato le sue chiavi di decrittazione a VirusTotal (tramite un archivio ZIP in upload). Dopo aver testato una chiave su un file crittografato di recente, i ricercatori ritengono che le chiavi siano legittime e gli esperti di sicurezza stanno lavorando a un decodificatore universale per le vittime di AstraLocker e Yashma.

Sebbene fosse basato sul codice ransomware Babuk trapelato, AstraLocker non ha condotto le sue operazioni sfruttando altri malware o vulnerabilità per prendere piede in un dispositivo mirato come fanno altre importanti cyber gang. L'attore delle minacce dietro AstraLocker invece ha distribuito direttamente payload dannosi tramite e-mail di phishing. I documenti dannosi di Microsoft Word allegati alle e-mail di phishing contenevano (nascosto) il payload dannoso all'interno di un oggetto OLE.

AstraLocker aveva recentemente guadagnato popolarità, che da un lato può essere considerato un successo ma che implica anche un maggiore livello di attenzione da parte di inquirenti, forze dell'ordine, enti giudiziari, ecc. e, quindi, un maggior rischio di cessare anche l'attività, questo ha portato il gruppo a intraprendere questa nuova strada.

Arrestati per frode informatica si spacciavano per ministri

La polizia del Punjab ha arrestato due uomini nigeriani di Delhi fermando così un racket internazionale di frode informatica che aveva ingannato funzionari governativi e gente comune impersonando nomi di spicco come ministri, agenti di polizia e burocrati, ha affermato il direttore generale della polizia (DGP) Gaurav Yadav giovedì in un comunicato.

Gli arrestati sono stati identificati come Anioke Hyginus Okwudili alias Poka e Franklyn alias William, entrambi originari di Lagos in Nigeria e attualmente residenti a Delhi. La polizia ha anche recuperato una carta di debito Canara Bank, vari gadget, telefoni cellulari, laptop, orologi costosi e passaporti.

Secondo il modus operandi, il tutto iniziava con un messaggio Whatsapp, tramite il quale si chiedeva prestazioni finanziarie tramite buoni Amazon e altri metodi di pagamento. Questo dettaglio è proprio ciò che ci fa capire come questo indiano, sia l'ennesimo caso di collaborazione tra forze dell'ordine e big tech. Sembra infatti che il risultato ottenuto dalla polizia indiana, non sarebbe stato possibile in questi termini, se non con la il lavoro attivo di Whatsapp che ha fornito importanti informazioni agli inquirenti. Dettagli che hanno permesso di raggiungere i due sospettati, in flagranza di reato mentre si stava prelevando da uno sportello ATM, i soldi appena estorti. La dimensione del giro d'affari è stata identificata in 11 conti correnti sequestrati, per un importo di milioni di rupie.

Anche quest'oggi abbiamo concluso, ti ringrazio per il tempo e l'attenzione che mi hai dedicato, augurandoti buon sabato, ti rimando al mio blog e alla prossima settimana per un nuovo appuntamento con NINAsec.