Evilnum, badKarma per il pentesting e uno sguardo alla spesa pubblica

Buon sabato e ben ritrovato caro cyber User.

In breve oggi ti parlo di:

Evilnum prende di mira organizzazioni finanziarie

Uno strumento da segnalare: badKarma

Migliorare il livello di sicurezza informatica della nazione

Evilnum prende di mira organizzazioni finanziarie

Entità finanziarie e di investimento vengono prese di mira in una campagna in corso da parte di aggressori che implementano il malware Evilnum, che è una nota backdoor che può essere utilizzata per rubare dati o caricare payload aggiuntivi.

L'attore delle minacce dietro l'attività, che i ricercatori di Proofpoint hanno chiamato TA4563, ha preso di mira in modo specifico le aziende europee che svolgono operazioni di trading e criptovalute, come attività principale e organizzazioni del settore della finanza decentralizzata (DeFi). La campagna, che condivide sovrapposizioni con l'attività del noto Evilnum APT (noto anche come DeathStalker) segnalata da Zscaler a giugno, è stata osservata per la prima volta alla fine del 2021 ed è attualmente in corso.

Quando la campagna è stata osservata per la prima volta a dicembre, gli aggressori hanno inviato messaggi di posta elettronica mirati che pretendevano di essere registrazioni per piattaforme di trading finanziario. I messaggi hanno utilizzato un documento modello remoto, che ha quindi tentato di comunicare con i domini che hanno installato i componenti del caricatore LNK. Questi componenti del payload hanno avviato il processo di download della backdoor di Evilnum.

La campagna si è evoluta leggermente nel tempo: all'inizio del 2022, i ricercatori hanno osservato che il gruppo inviava e-mail che tentavano di distribuire URL OneDrive contenenti allegati ISO e .LNK. Queste e-mail utilizzavano esche che ruotavano attorno alla documentazione finanziaria, inclusa una che ricordava alle vittime di verificare la propria identità e l'indirizzo. In una campagna più recente a metà del 2022, gli aggressori hanno utilizzato esche facendo una richiesta urgente alle vittime di inviare una "prova di proprietà" - ma in realtà i documenti allegati alle e-mail portavano a quello che i ricercatori ritengono essere un dominio controllato dagli attori malevoli.

Da lì, il downloader esegue PowerShell (tramite cmd.exe) per scaricare due diversi payload. Il primo era responsabile dell'esecuzione di due script di PowerShell, incluso uno utilizzato per decrittografare un PNG che segue la logica per riavviare la catena di infezione e uno che inviava schermate a un server di comando e controllo (C2). Il secondo conteneva due blocchi crittografati che funzionavano entrambi in modo che un eseguibile decrittografava un file TMP per caricare un file shellcode, che alla fine risultava offuscato in un file PE decrittografato.

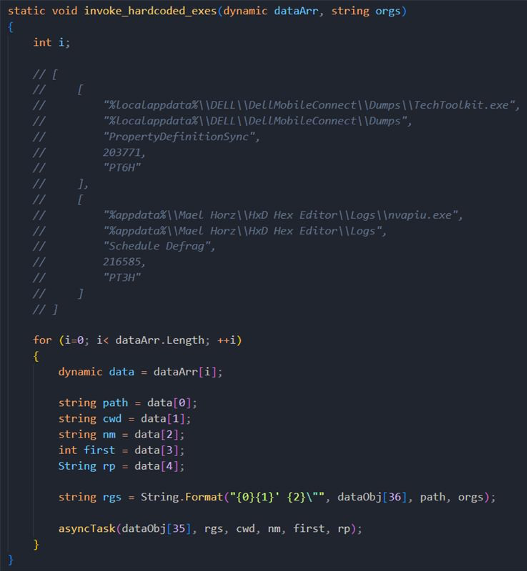

"Diverse applicazioni vengono eseguite a seconda del software antivirus, Avast, AVG o Windows Defender, che si trova sull'host", hanno affermato i ricercatori. “Il malware proverà a chiamare più eseguibili probabilmente già sul computer host (ad esempio TechToolkit.exe e nvapiu.exe). La catena di esecuzione del malware cambierà per eludere al meglio il rilevamento dal motore antivirus identificato". Anche questo è un dettaglio che ci fa capire come evolvono le campagne malware, con tecniche sempre nuove e affinate.

Evilnum può essere utilizzato per il furto di dati e per il caricamento di payload successivi, da utilizzare in futuro per altri attacchi. Sebbene i ricercatori non abbiano osservato i payload successivi distribuiti nelle campagne, hanno indicato rapporti di terze parti che mostrano che il malware Evilnum viene utilizzato per distribuire gli strumenti disponibili tramite il malware-as-a-service di Golden Chickens.

Uno strumento da segnalare badKarma

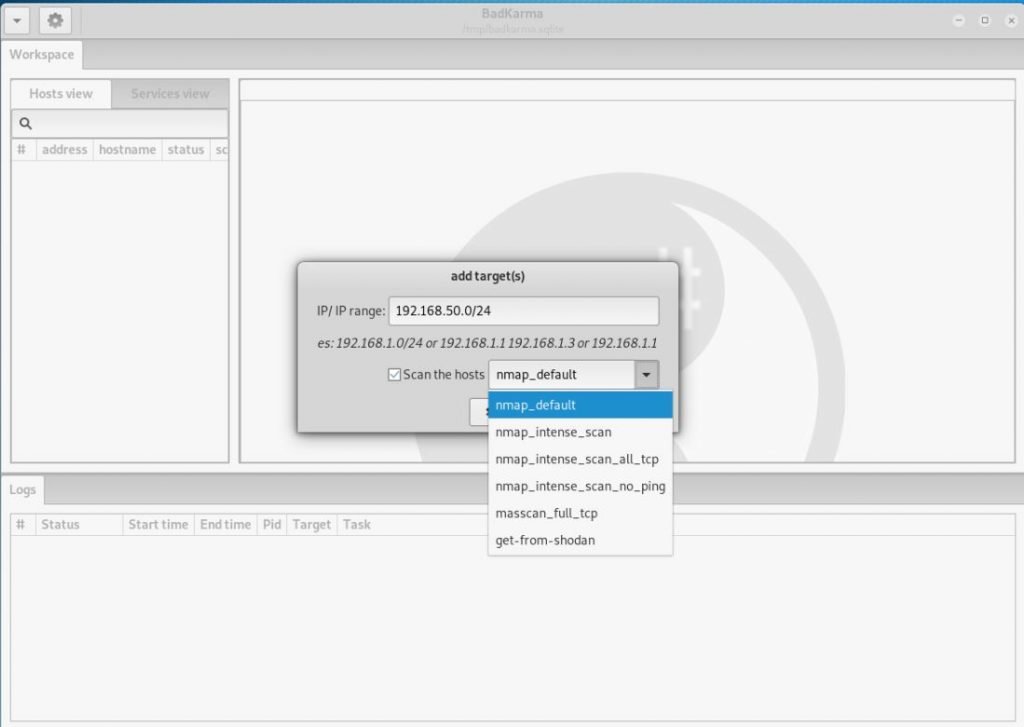

badKarma in generale, è un interessante programma di pentesting con il quale puoi eseguire rapidamente azioni di routine e mantenere i risultati in un report semplice e visibilmente facile da interpretare. Quando si opera una ricerca specifica su un determinato host (dominio Internet o server di rete interno), determinati strumenti sono utili ad automatizzare i controlli, come la ricerca delle vulnerabilità esposte online su un determinato server.

Con badKarma abbiamo a disposizione una interfaccia grafica per automatizzare una serie di ricerche che normalmente vanno fatte con singoli strumenti specifici (separati):

nmap_default – scansione normale con l'aiuto di Nmap

nmap_intense_scan – scansione intensiva con Nmap, vengono utilizzate le opzioni -T4 -A -v -oX

nmap_intense_scan_all_tcp – scansione intensiva di tutte le porte TCP con Nmap, vengono utilizzate le opzioni -p 1-65535 -T4 -A -v -oX

nmap_intense_scan_no_ping – scansione intensiva con Nmap senza verificare se l'host è disponibile (senza ping), vengono utilizzate le opzioni -T4 -A -v -Pn -oX

masscan_full_tcp – scansione completa con aiuto Masscan, vengono utilizzate le opzioni -p0-65535 –rate 10000 –banner

get-from-shodan : non esegue la scansione, ma ottenere dati da shodan. Funziona con aggiunta di API personali

Migliorare il livello di sicurezza informatica della nazione

Una missione comune un po' a tutte gli stati del mondo che hanno visto, negli ultimi anni, una escalation di attacchi informatici a danno di istituzioni pubbliche e organizzazioni private. Sappiamo come si sta affrontando l'argomento in Italia, tra figure professionali che sembrano mancare (o carenti) e costituzione della nuova Agenzia per la Cybersicurezza Nazionale con il Piano Strategico Nazionale (per la creazione di un cloud sovrano). Ecco cosa succede negli Stati Uniti.

L'ordine esecutivo 14028 ha concentrato sia il governo federale che il settore privato sull'allineamento per rafforzare la posizione informatica della nostra nazione. Nuovi mandati come la Strategia Federal Zero Trust Architecture dell'OMB M-22-09 e l'implementazione da parte dell'OMB dell'integrazione delle agenzie di una Guida alla sicurezza della catena di approvvigionamento del software stanno orientando l'attenzione di tutti. I livelli di spesa sono ai massimi storici, sia in termini di finanziamenti versati alle società di sicurezza informatica per innovare su nuove soluzioni, che sono più che raddoppiate nel 2021, sia nella richiesta di budget del governo federale del 2023 in cui la spesa informatica supera qualsiasi budget precedente a 22 miliardi di dollari (difesa, civile).

È un'impresa enorme che richiede la collaborazione degli esperti di sicurezza delle agenzie e dell'ecosistema delle società di sicurezza del settore. L'obiettivo è aiutare le agenzie federali ad affrontare una delle priorità di sicurezza nazionale più urgenti del nostro tempo. Così gli Stati Uniti stanno affrontando questo impatto accelerato nel mondo della cyber sicurezza. Però per noi italiani richiede anche uno sforzo culturale. Già a partire dalla spesa pubblica, gestita in questa maniera, sarebbe impossibile. Una manovra finanziaria, atta a destinare fondi per i vari settori, in un Paese sempre in ritardo, ora anche nel bel mezzo di una crisi di governo, come può essere fatta per tempo? No, noi italiani non ce la facciamo ad avere le idee chiare su come spendere i soldi nel 2023. Figuriamoci a sapere quanti soldi destinare per la sicurezza informatica.

Superati questi problemi culturali di ordine mentale, forse potremo riuscire a programmare una sana e corretta innovazione, coinvolgendo (con obblighi di legge) enti e imprese in tal senso.

Anche quest'oggi abbiamo concluso, ti ringrazio per il tempo e l'attenzione che mi hai dedicato, augurandoti buon sabato, ti rimando al mio blog e alla prossima settimana per un nuovo appuntamento con NINAsec.